¿Qué es la Gestión de identidades y accesos (IAM)?

¿Qué es la Gestión de Identidades y Accesos (IAM)? La gestión de identidades y accesos (IAM, por sus siglas en inglés) es el conjunto de políticas, procesos y tecnologías que permiten gestionar de forma segura quién accede a qué recursos dentro de una organización. Su...

Ciberataques más comunes a empresas y cómo prevenirlos

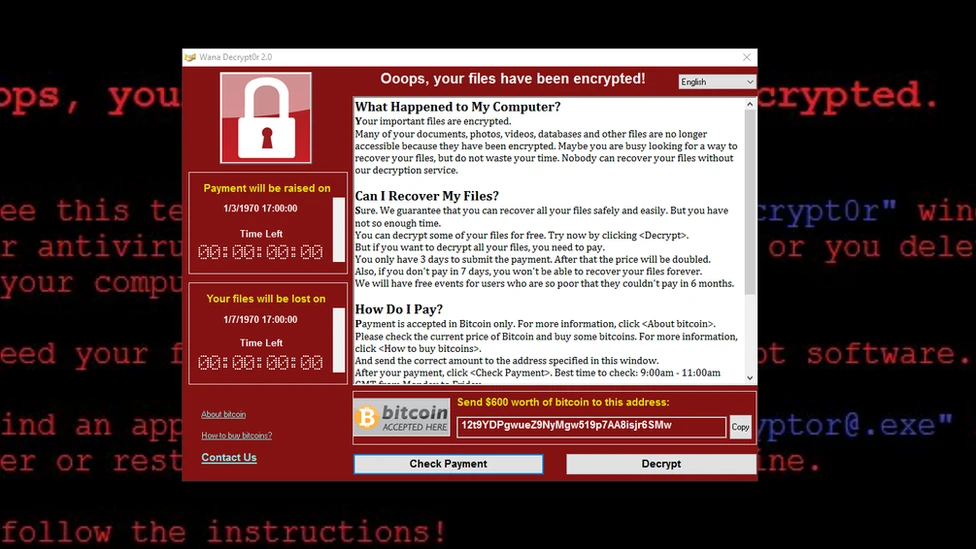

¿Estás preparado para los ciberataques más comunes en empresas? Actualmente, todas las empresas, sin importar su tamaño o sector, están expuestas a amenazas en constante evolución: phishing, ransomware, malware, ataques de denegación de servicio… Todos ellos pueden...

Cómo calcular el ROI en Ciberseguridad

Muchas empresas ven la ciberseguridad como un gasto innecesario porque, a diferencia de otras inversiones, su retorno no se mide en ingresos directos. Sin embargo, el verdadero valor de la ciberseguridad está en lo que NO pierdes. Un solo ataque puede traducirse en...