La evolución constante de la tecnología también hace que los ciberdelincuentes tengan que buscar nuevas técnicas para conseguir lo que desean. Una de los métodos más efectivos es la ingeniería social.

¿Qué es la Ingeniería Social?

La Ingeniería Social es un método utilizado por ciberdelincuentes para manipular psicológicamente a los usuarios y obtener información confidencial o accesos no autorizados. Consiguen persuadir y manipular a las personas a través de suplantaciones u otras técnicas que veremos a continuación, como el phishing, vishing y smishing.

¿Cómo funciona la ingeniería social?

Los ataques de ingeniería social se caracterizan en la comunicación directa entre el atacante y la víctima. Tratan de motivar y persuadir a la persona para generar confianza. Para lograrlo, utilizan los sesgos cognitivos, aprovechando así las vulnerabilidades de nuestro cerebro y engañarlo.

Técnicas comunes de ingeniería social:

Apelar a las emociones: El cibercriminal pone a la víctima en una situación emocional exacerbada para llevarla a tomar decisiones poco premeditadas. Utilizan emociones como el miedo, la curiosidad, la culpa, la tristeza, etc.

Apelar a la urgencia: Poner fecha límite es un recurso para que la víctima sienta la necesidad de realizar lo que le piden de manera urgente, esto hace que no tenga un margen para reflexionar y haga las cosas sin pensarlo.

Apelar a la confianza: Esto es esencial para los ataques de ingeniería social, el atacante tiene que ganarse la confianza de la víctima, para ello suelen realizar una investigación sobre esta que posteriormente les ayudará a ganarse su confianza.

Un ejemplo de este método son las estafas mediante llamada telefónica que se hacen pasar por tu compañía de teléfono y te dan todos tus datos para confirmar que eres tú (DNI, dirección, nombre completo, incluso el número de tarjeta).

Tipos de ataques basados en ingeniería social:

Phishing: El ataque más común y que todos conocemos. Se trata de engañar a la víctima haciéndose pasar por una fuente de confianza. La mayoría suelen darse en formato de correo electrónico, ya sea haciéndose pasar por entidades de confianza, como por ejemplo haciéndose pasar por tu banco o por Hacienda para robar información y dinero.

Si quieres aprender más sobre cómo detectar el phishing, puedes realizar este test dónde se exponen casos prácticos y consejos para no caer en la trampa.

Spear Phishing: Es un tipo de Phishing, pero en este caso está enfocado a grupos concretos dentro de las organizaciones, las víctimas suelen ser personas con altas responsabilidades dentro de una empresa ya que es más probable que tenga acceso a activos importantes.

Vishing: Es un tipo de phishing, pero en vez de darse mediante correo electrónico se realiza por llamada. Estos ataques están en auge, el ciberdelincuente se hace pasar por tu compañía de teléfono, por ejemplo, falsificando el número para que se asemeje lo máximo posible a la realidad y así ganarse la confianza de la víctima poco a poco hasta que le dé la información que quiere.

Smishing: También una forma muy habitual, se da en formato de SMS suplantando la identidad de una fuente legítima, como correos, entidad bancaria, institución pública, etc. Suelen incluir un enlace para que la víctima deje datos personales importantes y poder acceder a ellos para el beneficio del cibercriminal.

Honey Trap: Es una estafa que utiliza la seducción como medio para engañar a la víctima. Se da mucho en aplicaciones de citas, el ciberdelincuente encuentra a su víctima, la estudia para poder manipularla y comienza a entablar una relación con ella para después conseguir la información que quiere o incluso grandes sumas de dinero.

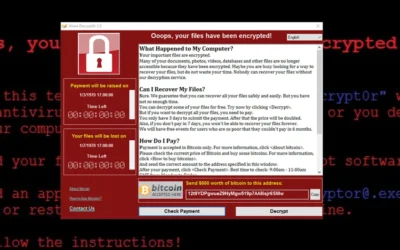

Baiting: Esta técnica tiene como objetivo infectarte con un malware. El estafador ofrece a la víctima algo irresistible para que esta pique. El método más utilizado se da fuera de la pantalla mediante un dispositivo hardware como puede ser un USB, lo dejan a la vista esperando a que la víctima caiga en la curiosidad y lo coja voluntariamente. También se puede dar como un adjunto de correo electrónico ofreciendo una oferta gratuita, o software gratuito fraudulento.

Quid Pro Quo: El cibercriminal ofrece a la víctima un beneficio a cambio de información. Se basa en el principio de la reciprocidad, para que la víctima se sienta en deuda y tenga que darle algo a cambio. Suelen ofrecer merchandising, descuentos o servicios.

Entre otras.

¿Cómo evitar el phishing y otros ataques de ingeniería social?

- Desconfía, sí, sabemos que no es agradable estar modo alerta y desconfiando todo el tiempo, pero, hoy en día, este tipo de ataques suelen ser los más explotados por los ciberdelincuentes por lo que debemos de tomar precauciones.

- Refuerza la configuración de spam de tu correo electrónico. Puedes implementar una configuración más estricta para que el correo te filtre los mensajes maliciosos. Puedes crear filtros personalizados y también añadir a favoritos a tus contactos más recurrentes para verificar que no les estén suplantando la identidad.

- Verifica la fuente y los enlaces. Si nos llega un mail sospechoso debemos fijarnos bien en la dirección de correo del remitente, ¿es una dirección oficial? ¿Tiene alguna falta de ortografía? ¿El enlace me lleva al sitio que realmente dice? ¿Es realmente el sitio web oficial?

- Refuerza la protección antivirus de tus dispositivos.

- Si te ofrecen algo demasiado bueno, desconfía. Los ciberdelincuentes suelen ofrecer ofertas irresistibles para que la gente caiga en la trampa. Comprueba primero que lo que te están ofreciendo es verídico.

- Infórmate sobre los diferentes tipos de ataques para aprender sus fórmulas y saber detectarlos más fácilmente.

- Evita compartir datos personales en internet. Los ciberdelincuentes pueden usarlos para ganarse tu confianza haciéndose pasar por alguien legítimo.

- Comprueba si tus datos se han visto expuestos debido a vulnerabilidades de cuentas en línea. Puedes corroborarlo en este sitio web.

En definitiva, conocer estos tipos de ataques es crucial para mantenerse seguro en internet, tarde o temprano cualquiera podemos acabar siendo las víctimas.

Si quieres aprender más sobre ciberseguridad, síguenos en Linkedin donde publicamos posts que te ayudarán a mejorar tu seguridad informática.

También te puede interesar

Cómo calcular el ROI en Ciberseguridad

Muchas empresas ven la ciberseguridad como un gasto innecesario porque, a diferencia de otras inversiones, su retorno no se mide en ingresos directos. Sin embargo, el verdadero valor de la ciberseguridad está en lo que NO pierdes. Un solo ataque puede traducirse en...